-

Essence of Summer: Exploring the Feminine Beauty in Bikinis

Welcome to our complete exploration of https://xxxhinthi.com/. This visual illustration of femininity, magnificence, and confidence has captivated audiences for many years. Whether it’s on seashores, in trend magazines, or across social media platforms, pictures of girls in bikinis maintain a singular place in our cultural landscape. The Evolution of Bikini Photography Bikini images has undergone…

-

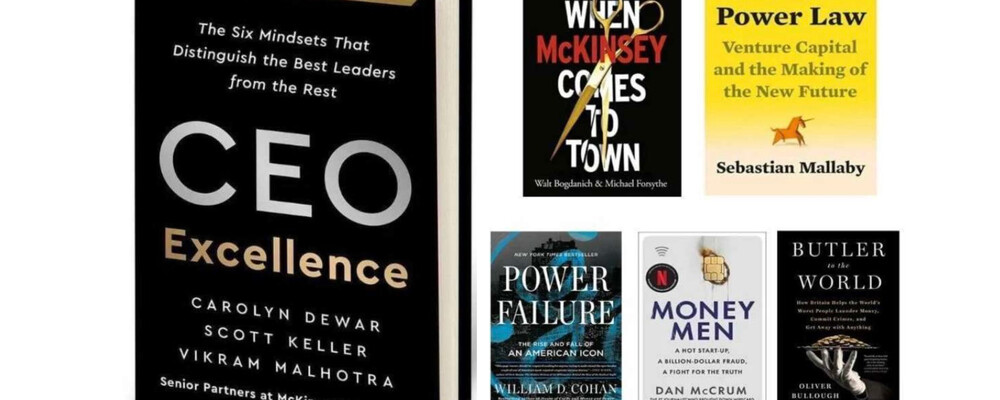

Топ-6 лучших бизнес-книг из списка Forbes издадут в Украине в этом году

6 лучших бизнес-книг по версии Forbes 2022 года переведут на украинский язык и напечатают в издательстве «Фолио». Об этом сообщил предприниматель Юрий Голик, который выкупил права на печать и перевод этих бестселлеров. Бизнесмен отметил, что Украина по-прежнему отстает по скорости издания зарубежных бестселлеров и это нужно исправлять. Подпишитесь на канал Gloss.ua в Telegram. Перевод первой…

-

Вавада: официальное зеркало и преимущества игры

В мире онлайн-казино игровые порталы сталкиваются с затруднением блокировок, что мешает пользователям войти к любимым играм. Vavada, известное онлайн-казино, предоставляет решение — зеркало, которое обеспечивает непрерывный доступ к развлечениям и возможностям платформы. vavada зеркало — это точный аналог главного сайта, размещенный на альтернативном доменном имени, что позволяет обойти блокировки и наслаждаться игрой. Преимущества использования зеркала…

-

Грузия ближе, чем кажется: гид по популярным грузинским ресторанам Москвы

Москва, как город с богатой историей, предлагает широкий выбор гастрономических ресторанов, способных удовлетворить вкусы самых взыскательных гурманов. Среди них особое позицию занимают грузинские рестораны, которые обеспечивают гостям незабываемое погружение в атмосферу кавказской гастрономии и гостеприимства. Один из прекрасных примеров грузинский ресторан который впечатлит традиционными блюдами и уютной атмосферой. Разнообразие вкусов и ароматов: От хинкали до…

-

Revolutionizing Education: Next Opentel Show Teaser

Welcome to the way forward for Technology-Enhanced Learning (TEL)! The https://www.open.ac.uk/blogs/opentel/next-opentel-show-tel/ is just around the corner, promising to unveil groundbreaking developments and tendencies in the realm of training technology. This eagerly anticipated event serves as a platform for educators, technologists, and innovators to converge, share insights, and explore the chances of TEL. As we gear…

-

The Ultimate Guide to KMSpico: Microsoft Activation Made Easy

KMSpico is a popular tool used for activating Microsoft Office 2016 and Windows eleven. If you’re in search of a reliable technique to activate your software program, you’ve come to the right place. Visit windows 11 activation for more data. Understanding KMSpico What is KMSpico? KMSpico, short for Key Management Service, is a software software…

Книги, которые меняют жизнь

Открой мир с книгами